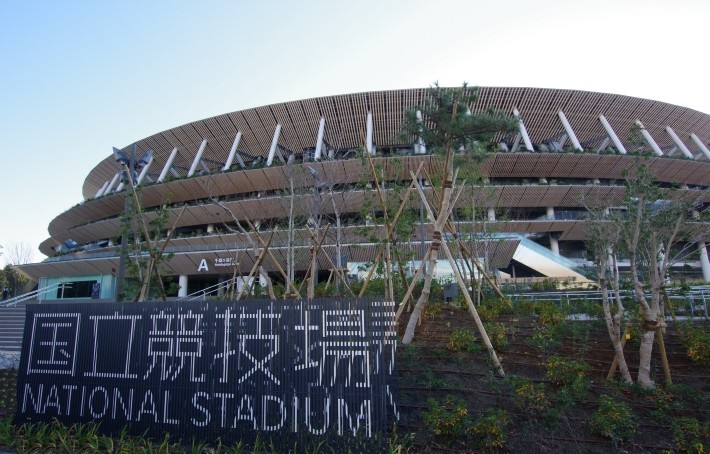

トピックス 2021.07.20 東京オリンピックに潜むサイバー攻撃の脅威とセキュリティ対策

東京オリンピック・パラリンピック開催を目前に控え、新型コロナウイルス感染症対策を踏まえた「安全・安心」な大会への準備は最終段階に入りました。

しかし、懸念すべきは新型コロナウイルス変異株による感染爆発だけではありません。

オリンピックを狙ったサイバー攻撃は、2012年のロンドン大会から本格化。開催国は、大会の妨害や国家の信頼失墜などを目的とするサイバー攻撃の脅威にさらされ続けてきました。

特に東京オリンピックは、第5世代移動通信システム(5G)導入後、初のオリンピック。

セキュリティ対策を万全にして臨んだとしても、新たな技術には想定外のサイバー攻撃のリスクが伴います。

この記事では、過去のサイバー攻撃による被害を踏まえて、東京オリンピックで予想されるセキュリティリスクとその対策についてご紹介します。

過去のオリンピックで発生したサイバー攻撃

2008年の北京オリンピックでは、国の威信をかけ、徹底的なサイバー攻撃への対策が行われました。

大会24時間前にIPアドレスを総入れ替えし、2週間前には関係者IDの変更を実施。そのため、大きな被害は報告されていませんが、大会開催期間中には1日当たり1,400万回のサイバー攻撃があったといわれています。

サイバー攻撃が本格化した2012年ロンドンオリンピックでは、北京大会を上回る1億6,500万回のサイバー攻撃が発生。

特徴的だったのは、開会式を妨害するための競技場照明システムへのDoS攻撃。DoS攻撃とは、サーバーやネットワークなどの資源に対して過剰な負荷をかけたり、脆弱性をついたりする事でサービスを妨害する攻撃手法。

実際に照明が消されることはなかったものの、約40分間1,000万回以上続き、関係者の間には大きな緊張が走りました。

その後、サイバー攻撃の手口は巧妙化し、2016年リオデジャネイロオリンピックでは、外部から遠隔操作を促すボット感染により、組織委員会の暗号化ファイルが盗まれるインシデントが発生。

さらに、公共事業を請け負った建設会社のサイトから、州知事や市長など要人の個人情報が流出し、大きな問題となりました。

記憶に新しい2018年の平昌オリンピックでは「Olympic Destroyer」という標的型マルウェアによる甚大な被害が発生。

開会式直前にシステム障害が起こり、プレスセンターのインターネットテレビが一時的に視聴できなくなったほか、メディア向けのWi-Fiがつながらない、大会ウェブサイトがダウンするなどのトラブルに見舞われました。

東京オリンピックで想定されるサイバー攻撃

今回の東京オリンピックは、1年延期されたこともあり、世界中から注目されることは間違いありません。それだけに、サイバー攻撃の対象となりやすいとも考えられます。

東京オリンピックで想定されるサイバー攻撃の被害についてまとめました。

重要インフラへの攻撃

オリンピックという大舞台で日本国や企業のブランドを傷つける目的から、交通・金融網や電気水道など重要インフラが攻撃を受ける可能性があります。

空港や駅、原子力関連施設が攻撃の対象となるだけでなく、万が一、地域全体の電力そのものの供給が停止した場合、大会の運営のみならず、企業活動や市民生活自体にまで甚大な影響を及ぼす可能性もあります。

上水道や下水処理設備がサイバー攻撃を受けた場合には、工場や家庭への水の供給が停止し、社会活動全般にまで被害の範囲が拡大するかもしれません。

競技会場・大会本部への攻撃

東京オリンピック開催の妨害を狙った大規模なサイバー攻撃は既に発生しています。2015年には、大会本部がサイバー攻撃を受けており、組織委員会の公式Webサイトが半日ほど閲覧できなくなりました。

また、東京オリンピックは「IoT」が普及して最初のオリンピック。「IoT」とは「Internet of Things」の略で、離れた場所からモノの状態を把握したり、モノ同士が双方向でさまざまなデータをやりとりする役割を果たします。

今回のオリンピックでは、選手の体調管理や競技の測定、小型カメラを活用した映像中継などで「IoT」を積極的に活用。マルウェアに感染させた「IoT」を利用したDoS攻撃が実行される可能性も高いでしょう。

企業を狙うサプライチェーン攻撃

東京オリンピックでサイバー攻撃の標的となりうるのは、競技大会組織委員会や政府だけではありません。

警視庁は2019年11月の段階で、公式パートナー企業に対し「サプライチェーン攻撃」への注意喚起と、攻撃を想定した訓練を実施し、警戒を強めています。

「サプライチェーン」とは、サービス提供を行うための一連のビジネス活動を意味し、取引先や関連企業などを含めたビジネス活動の流れのことです。

今回の東京オリンピックでは、ターゲットとなる競技組織委員会や政府を直接狙うのではなく、比較的セキュリティ対策の弱い大会関連機関周辺に存在する中小企業が狙われることが考えられます。

個人を狙うサイバー攻撃

東京オリンピックでは、個人に対するサイバー攻撃も既に始まっています。

「東京オリンピックの無料チケットを提供する」といった内容のメールを送付し、リンクをクリックするよう促し、不正サイトからマルウェアをダウンロードさせる標的型攻撃が確認されています。

さらに大会期間中は、悪意のある第三者が設置した偽のWi-Fiスポットに接続させ、端末の通信内容が盗み見られたり、不正サイトへ誘い込まれる危険があります。

東京オリンピックに向けたサイバー攻撃へのセキュリティ対策とは

オリンピックを目前に控え、重要インフラや競技会場・大会本部、サプライチェーンや国民がサイバー攻撃の脅威にさらされる中、国をあげたさまざまなセキュリティ対策が講じられています。

総務省によるサイバー防御演習「CYDER」

2013年に総務省の実証実験としてスタートした「CYDER」は、体験型のサイバー防御演習システム。

情報通信研究機構(NICT)による「CYDER」の演習では、組織がサイバー攻撃を受けたことを想定し「インシデント発生から事後対応までの一連の流れ」を、パソコンを操作しながらロールプレイ形式で体験できます。

NICTの長年の研究で得た技術を活用し、サイバー攻撃における日本特有の傾向等を徹底的に分析。現実のサイバー攻撃事例を再現した最新のシナリオに基づいて演習が進められてきました。

行政機関や民間企業等の組織内のセキュリティ運用者など延べ8000人が受講。深刻なサイバー攻撃を受けた際に、実践的なインシデント対応能力を発揮してくれることでしょう。

国家の中核組織、内閣サイバーセキュリティセンター「NISC」

NISCは「サイバーセキュリティ基本法」に基づき、国のサイバーセキュリティ政策を遂行する組織として、2015年に設置されました。

東京オリンピックでは関係機関と連携し、サイバーセキュリティに係る脅威・インシデント情報の共有等を担う中核的組織としての「サイバーセキュリティ対処調整センター」を設置。

「情報共有システム(JISP*2)」を使用した情報共有及びインシデント発生時の対処に係る訓練・演習を実施しています。

さらに、事故報告の法令への位置づけや地方公共団体における情報セキュリティ対策、緊急時連絡体制の確保等の徹底といった、制度的な枠組みの改善にも取り組んでいます。

企業や個人によるサイバーセキュリティ対策

東京オリンピックでは、企業活動とIT、インフラとIoTがより密接な関係になるため、大会本部、政府や自治体だけではなく、企業や一個人がサイバー攻撃に備える必要があります。

企業のセキュリティ対策

サプライチェーン攻撃では、セキュリティが脆弱な中小企業が狙われる傾向がありますが、日本では、9割以上がいわゆる中小企業。しかも、その多くはコストや人的な要因で十分なセキュリティ対策ができていないのが現状です。

サプライチェーン攻撃では、セキュリティが脆弱な企業にマルウェアが添付されたメールを送信し、PCを未知のマルウェアに感染させます。さらに、感染によって乗っ取ったPCから「本命」の組織委員会や大企業に攻撃を加えます。

そのため「メールのセキュリティ対策」を徹底的に見直すことが有効な対策となります。

フィッシングサイトへの誘導を含む迷惑メールを自動処理する「スパムメールの設定」悪質なプログラムなどを削除する「メール無害化」を徹底しましょう。

さらに、「ウイルス対策ソフト」の導入や「メール誤送信防止製品」の導入を検討することをおすすめします。

個人のセキュリティ対策

まず、パソコンとスマートフォンのセキュリティアップデートを迅速に行いましょう。OSやアプリケーションでセキュリティに関するものが配信された際には、後回しにせずにすぐに実行。

セキュリティアップデートを迅速に行うことが、新たに発生したマルウェアなどの脅威を防ぎ、自分自身や周りの人を守ることにつながります。

また、パソコンやスマートフォン内に使用頻度が低いアプリケーションがあれば削除しましょう。特に、古いアプリケーションはウイルスの侵入口となる恐れがあります。

さらに「tokyo2021」を含むドメインを使用した不正サイトやSNS、メールなどには要注意。

大会組織委員会とIOCの共同声明によって、大会の名前は「東京2020オリンピック・パラリンピック競技会」のままで、公式サイトのドメインも引き続き「tokyo2020.org」を利用しています。

類似ドメインで仕掛けてくる可能性もあるので、ドメインの最後についている「.org」までしっかりと確認しましょう。

終わりに

東京オリンピック開催を控え、新型コロナウイルスのみならず、重要インフラや競技会場・大会本部、サプライチェーンに対するサイバー攻撃のリスクが高まっています。

世界的なパンデミックを引き起こした新型コロナウイルスによって延期になったという注目度の高さから、過去のオリンピックをはるかに超える被害が想定されます。

そのため、総務省によるサイバー防御演習「CYDER」や国家の中核組織である内閣サイバーセキュリティセンター「NISC」など、国をあげたセキュリティ対策が講じられてきました。

しかし今回は、第5世代移動通信システム(5G)や「loT」導入後、初めてのオリンピック。

企業活動や個人とIT、インフラとIoTがより密接な関係になるため、企業や個人も真剣にサイバー攻撃に備える必要があります。

国民ひとりひとりが高い意識を持って、感染症対策とサイバー攻撃へのセキュリティ対策を万全にすることがオリンピック成功の鍵となるでしょう。

参考サイト

総務省 国際的なイベントの開催とサイバーセキュリティ

https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r02/html/nd134310.html

経済産業省 サイバーセキュリティ経営ガイドライン

https://www.meti.go.jp/policy/netsecurity/mng_guide.html

オリンピック開催に伴うセキュリティリスクとサイバー攻撃事例

https://www.hitachi-solutions-create.co.jp/column/security/olympic-cyberattack.html

2020年東京オリンピックに向けたサイバーセキュリティの脅威、対策とは?

https://www.lanscope.jp/trend/15486/

東京オリンピックまであと1年、企業がさらされる脅威とは

https://mypage.otsuka-shokai.co.jp/contents/business-oyakudachi/it-security-course/2019/06.html

TEXT:セキュリティ通信 編集部

PHOTO:iStock