ニュース 2018.12.11 宅配便の不在通知を装うSMSが再び増加――AndroidとiPhoneで異なる被害

昨年末から続いている宅配便の不在通知を装うショートメッセージ(SMS)のばらまきが、10月以降急増したことを受けて、情報処理推進機構(IPA)は11月29日、注意を呼びかける「安心相談窓口だより」を公開した。

偽SMSの文面と2つの手口

問題のSMSの文面は、「お客様宛にお荷物のお届けにあがりましたが不在の為持ち帰りました。下記よりご確認ください。http://sagawa-●●.com」(●●は2~4文字の英字)というものである。昼夜を問わず不特定多数の携帯電話番号あてに連日送られており、記載のURLを開くと、佐川急便の公式サイトを模した偽サイトへと誘導される。

昨年末に始まったこのSMSのばらまきは、Android端末に偽アプリをインストールさせようとするもので、今年7月から8月にかけて急増した。7月末には、iPhoneやiPad等のiOS端末(以下iPhone)でアクセスした場合に、ソフトバンクの会員サイト「My SoftBank」のアカウントを詐取するフィッシングサイトに転送される事例が確認され、iPhoneユーザーにも被害が及ぶようになった。

ソフトバンクのフィッシングサイトへの転送は数日間で中止されたが、それに代わり電話番号とSMSで届くApple Store/iTunesの認証コードを詐取する、キャリア決済を狙うフィッシングが始まった。さらに10月には、Apple IDとパスワードの詐取を狙うフィッシングサイトへの転送先も確認されるようになった。(図1参照)

図1 偽SMSと手口の分類:SMS記載のURLを開くと、佐川急便の偽サイトの画面が表示され、Android端末はアプリをダウンロードしようとする(左)。iPhoneは別の偽サイトに転送され、Apple IDとパスワード(中)か電話番号と認証コード(右)を詐取しようとする。

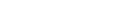

IPAに寄せられた「佐川急便をかたる偽SMS」に関する相談件数は、6月0件、7月110件、8月77件、9月24件、10月169件、11月182件(11/27時点)と推移している。12月に入ってからも、毎日新しいURLを数個使用し、SMSをばらまき続けている。

図2は、IPAに寄せられた「佐川急便をかたる偽SMS」に関する相談件数と、Twitterに投稿された一定の条件を満たしたSMSの画像数(筆者が調査)の推移を重ねたグラフだ。連動していることがわかる。

図2 IPAに寄せられた「佐川急便をかたる偽SMS」に関する相談件数と、TwitterへのSMS投稿数の推移

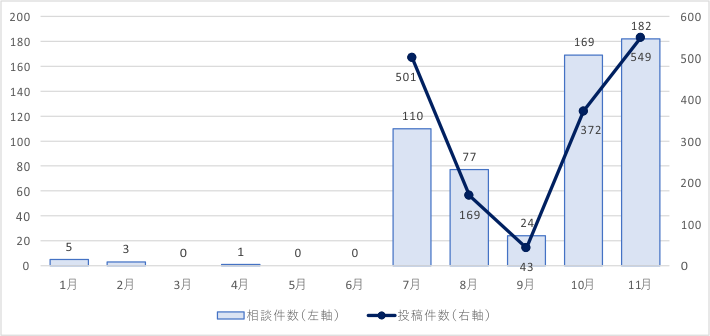

図3は、IPAに寄せられた「佐川急便をかたる偽SMS」に関する相談件数に、筆者が調べた誘導先の新ドメイン投入数の推移を重ねてみたグラフだ。こちらも連動していることが見て取れる。

図3 IPAに寄せられた「佐川急便をかたる偽SMS」に関する相談件数と、誘導先の新ドメイン投入数の推移

Android:偽アプリのインストールに注意

SMSに記載されたURLをAndroid端末で開くと、偽サイトの画面が表示されると同時に、ファイルのダウンロードを始めようとする。このファイルは、「sagawa.apk」というアプリをインストールするためのパッケージファイルだ。偽サイトには、「設定マニュアル」と書かれたインストール手順が記載されている。この手順に従ってアプリをインストールしてしまった人からは、「自身の端末から佐川急便の不在通知を装うSMSが大量に送信された」「その直後から見知らぬ人から問い合わせや苦情の電話、SMSが殺到した」「キャリア決済で勝手にiTuneカードが購入された」といった被害が報告されている。

Android端末のマルウェア(ウイルス)は、ユーザーにアプリをインストールさせることで端末に感染する。ファイルのダウンロード時やインストール時には、警告画面が表示されるので、必ずキャンセルを選択していただきたい。インストールしていなければ被害は生じない。

不明なアプリのインストールを許可しない

標準設定のAndroid端末は、公式ストア以外の場所で配布されているアプリはインストールをブロックするようになっている。以前に許可し、そのままになっている場合や、この偽サイトの指示に従って操作し、許可してしまった場合には、インストールされてしまうので注意したい。

Android 8.0より前のシステムの場合は、[設定]アイコンから[セキュリティ]などのメニューにある[提供元不明のアプリ]の「インストールを許可する」を確認しよう。もしオンになっていたら必ずオフにしておく。

Android 8.0以降のシステムは、[設定]アイコンから[アプリと通知]などのメニューに進み、[特別なアプリアクセス]→[不明なアプリのインストール]をタップすると、インストールを行う可能性のあるアプリが一覧表示される。[許可]になっているアプリがあったらタップし、[この提供元のアプリを許可]や[この提供元のアプリを信頼する] をオフにする。Webサイトからのダウンロードは、Chromeなどの使用しているブラウザが行うので、必ずオフにしておこう。

インストールしてしまったら

偽アプリをインストールしてしまった場合には、まずはスマートフォンを機内モードにして全ての通信を遮断し、被害の拡大を止める。機内モードの状態で、[設定]からアプリ関連のメニューに進み、アプリの一覧から飛脚マークの佐川急便のアイコンが付いた「宅急便」というアプリを探し、アンインストールを実施する。

キャリア決済が使用されていないか確認し、使われた場合は、通信事業者と購入先に相談する。端末内に保存しているアカウントにアクセスされていないかどうか確認し、必要ならパスワードの変更などを行う。

iPhone:フィッシングに注意

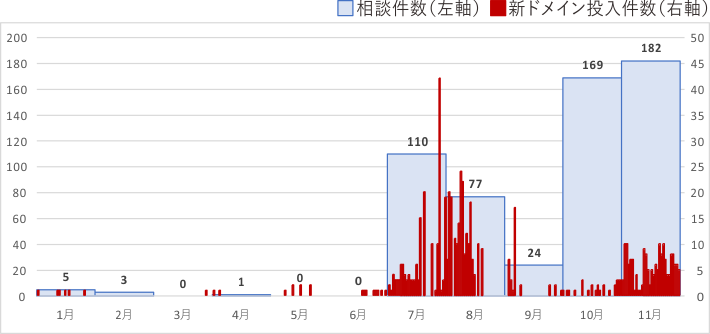

SMSに記載されたURLをiPhoneで開くと、「設定マニュアル」のない別のURLの偽サイトの画面が表示される。サイト内をタップすると、「Appleの認証」または「携帯電話の認証」と書かれた入力ページが表示される。「Apple社から送られた製品はセキュリティ許可の認証が必要となります」などと、もっともらしい文言で入力を促すので騙されないよう注意したい。

Appleの認証

Apple IDに侵入しようとする手口で、Apple IDとパスワードの入力を求めてくる。誤ってこれらを入力してしまうと、アップルが提供する各種サービスに不正ログインされるおそれがある。Apple IDとパスワードは、アップルの公式サイト以外で入力してはいけない。入力してよい同社のサイトは、アドレスバーに錠前マークが表示された、「apple.com」または「icloud.com」ドメインのサイトだけだ。

このフィッシングは、Apple IDとパスワードを詐取するだけで、2ファクタ認証や2ステップ認証を突破しようとはしない。これらを設定している場合には、不正ログインされる心配はない。未設定の方は、必ず設定しておこう。なお、Apple IDとパスワードを入力してしまった場合は、攻撃者の手に渡ってしまっているので、念のためパスワードを変更しておく。同じID/パスワードの組み合わせを他のサービスでも使用している場合は、それらも全て再設定する。パスワードはサービスごとに異なるものを設定していただきたい。

携帯電話の認証

ユーザーのキャリア決済を使い込む手口で、電話番号を入力して[認証コード送信]をタップすると、SMSで4桁のコードが届く。SMSで送られてくるこの種のコードは、電話番号の持ち主の確認や本人の承認に用いられる。電話番号とコードは、認証や承認を行おうとしているサービスの公式サイト、または公式アプリ以外では、決して入力してはいけない。

このフィッシングサイトでこれらを渡してしまうと、攻撃者のApple IDの決済方法に、自身のキャリア決済が登録され、勝手使われてしまう。入力してしまった場合には、キャリア決済が発生していないかどうかを確認し、発生している場合は、通信事業者と購入先に相談する。

【関連URL】

・宅配便業者をかたる偽ショートメッセージに関する新たな手口が出現し、iPhoneも標的に(IPA)

https://www.ipa.go.jp/security/anshin/mgdayori20181129.html

TEXT:現代フォーラム

- tag